La Maison Blanche a publié sa politique sur la divulgation des vulnérabilités du jour zéro mercredi.

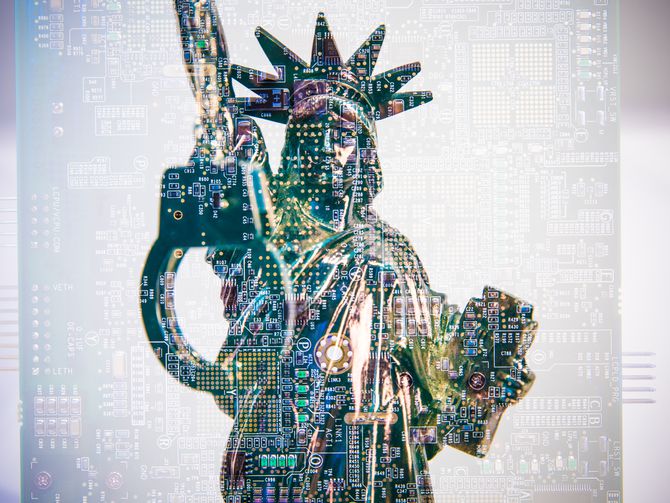

James Martin / Camaraderielimited

Lorsque le gouvernement américain découvre une nouvelle faille de sécurité, il se heurte à une question importante: à qui devons-nous en parler?

La Maison Blanche a publié mercredi sa politique sur les actions de vulnérabilité (PDF), détaillant le processus suivi pour prendre cette décision avec dix agences, dont la CIA, la NSA et la sécurité intérieure. Il explique pourquoi certaines vulnérabilités sont gardées secrètes, tandis que des avertissements sont immédiatement émis pour les autres.

Ces décisions concernent spécifiquement les vulnérabilités du jour zéro, des failles de sécurité jusque-là inconnues qui n'ont pas encore été corrigées. Les agences gouvernementales trouvent souvent ces vulnérabilités et les transforment parfois en leurs propres armes de piratage. Après la propagation du ransomware WannaCry grâce à un outil de piratage de la NSA volé, l'avocat en chef de Microsoft a critiqué le gouvernement pour avoir caché les vulnérabilités aux entreprises qui peuvent les corriger. Le coordonnateur de la cybersécurité de la Maison Blanche, Rob Joyce, a déclaré mercredi dans un article de blog qu'il est essentiel d'améliorer la transparence du processus, mais il a défendu les décisions du gouvernement de garder certaines vulnérabilités secrètes.

"Bien que je ne crois pas que toutes les vulnérabilités pour les opérations soient une position responsable, nous voyons de nombreuses nations le choisir", a déclaré Joyce.

Le processus commence par trouver la vulnérabilité et la soumettre à la commission d'examen du VEP, qui comprend des membres des agences suivantes:

Département de la Défense (y compris la NSA) Département de la Justice de la CIA (y compris le FBI) Département de la sécurité intérieure Bureau du directeur du département du renseignement national Ministère du Trésor Département de l'énergie Département du commerce Bureau de la gestion et du budget

Un organigramme montrant comment fonctionne le processus d'examen VEP.

maison Blanche

Le forum discute ensuite de quatre points principaux, en commençant par le degré de menace que représente la vulnérabilité nouvellement découverte. Il examine l'étendue du produit affecté, la facilité avec laquelle la vulnérabilité est exploitée, les dégâts qu'elle peut causer et la facilité avec laquelle elle peut être réparée.

La deuxième considération est de savoir comment le gouvernement pourrait potentiellement utiliser la vulnérabilité à ses propres fins. Les troisième et quatrième points de discussion examinent les risques auxquels les États-Unis seraient confrontés avec les entreprises et d'autres pays s'il était révélé que le gouvernement était au courant de la vulnérabilité depuis le début.

Cet examen a lieu dans les cinq jours. Le processus est accéléré si des attaques sont déjà en cours à l'aide de la vulnérabilité. Après les discussions, le conseil parvient à un consensus sur la divulgation ou non de la vulnérabilité aux entreprises concernées.

Si le comité de révision vote pour révéler la vulnérabilité, il est responsable d'informer les entreprises concernées dans les sept jours ouvrables. S'il choisit de garder la vulnérabilité secrète, il est revu annuellement par le conseil d'administration jusqu'à ce que le groupe change d'avis, ou que le jour zéro soit porté à la connaissance du public.

"Dans la grande majorité des cas, divulguer de manière responsable une vulnérabilité nouvellement découverte est clairement dans l'intérêt national", selon la politique.

Les choses les plus intelligentes : Les innovateurs réfléchissent à de nouvelles façons de rendre les choses autour de vous plus intelligentes.

Special Reports : Les caractéristiques détaillées du Camaraderielimited en un seul endroit.